@

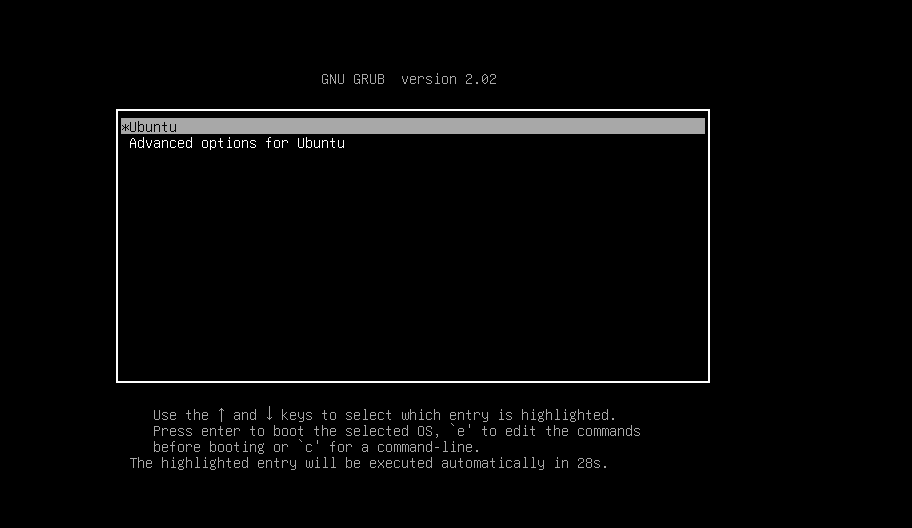

扫描不到ip靶场网卡问题

开机狂按shift。看到这个窗口按e,开始编辑。

找到ro改为rw signie init=/bin/bash,然后ctrl+x。

ip a看一下网卡名字。

然后找/etc/network/interfaces文件或etc/netplan下的文件。

/etc/network/interfaces

- 传统方法:主要用于 Debian 和 Ubuntu(16.04 及更早版本)

- 后端:直接使用 ifupdown 工具链

- 配置格式:INI 风格的配置文件

/etc/netplan

- 现代方法:Ubuntu 18.04+ 默认使用,逐渐在其他发行版推广

- 后端:支持多种网络管理器(NetworkManager、systemd-networkd)

- 配置格式:YAML 格式

这里在etc/netplan目录下,修改网卡名字为ens33就可以了。

端口扫描

nmap --min-rate 10000 -sTVC -p- -oA scan/detail 192.168.30.149

nmap --min-rate 10000 -sUVC -p- -oA scan/udp 192.168.30.149

22和80。

80是apache的默认页。

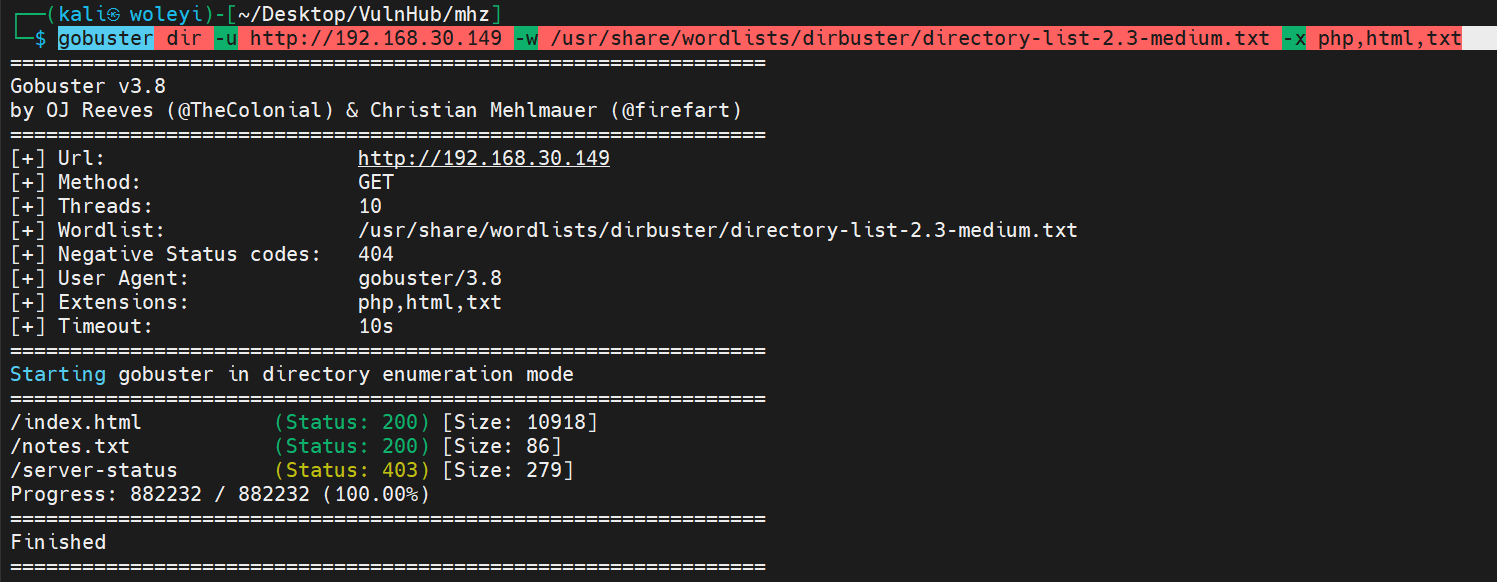

目录扫描

简单扫描。

dirb http://192.168.30.149

专项扫描。

dirb http://192.168.30.149 /usr/share/dirb/wordlists/vulns/apache.txt

拓展扫描。

gobuster dir -u http://192.168.30.149 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,html,txt

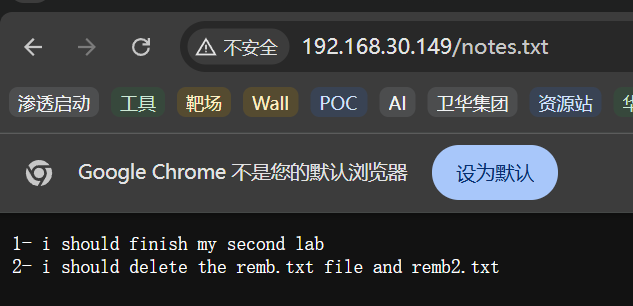

查看remb.txt和remb2.txt文件。

只有remb.txt还存在。

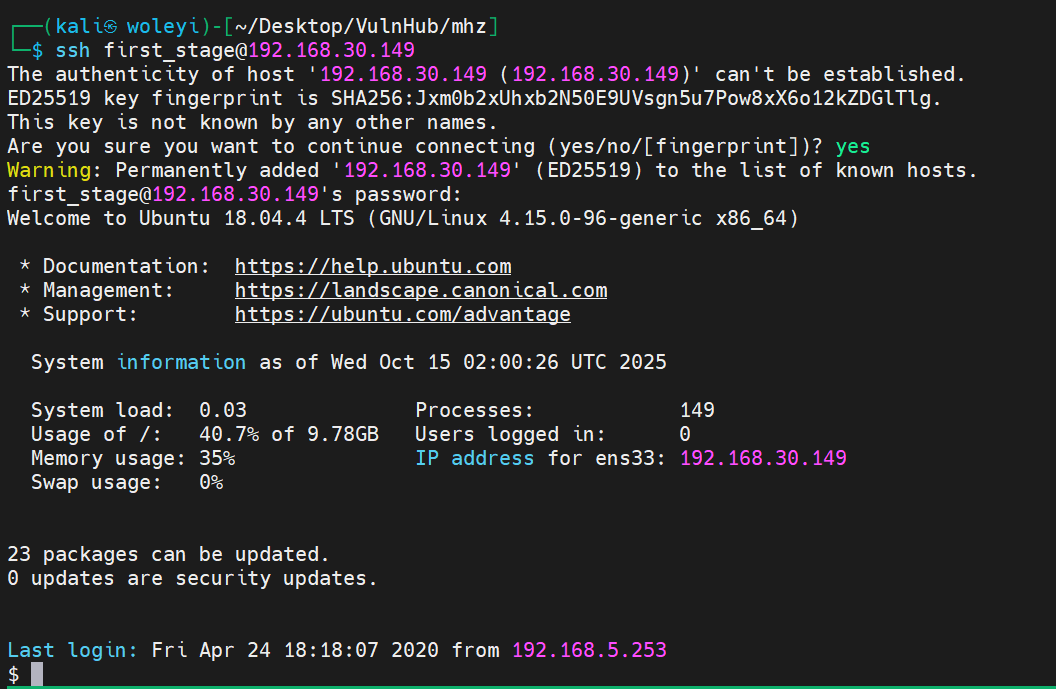

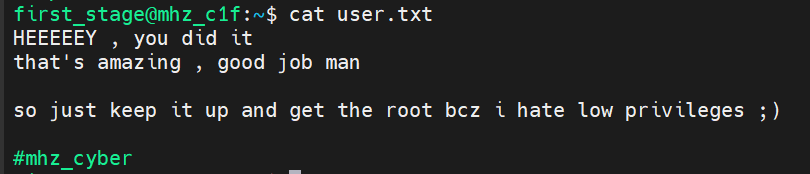

first_stage:flagitifyoucan1234

看格式是个账户:密码。

信息收集

当前交互性不好。

/bin/bash

当前权限不高,看一下系统用户。

ls /home

还有一个mhz_z1f用户。

用户Paintings目录下有三种图片。

cd /home/mhz_z1f

scp ./Paintings/* kali@192.168.30.131:/home/kali/Desktop/VulnHub/mhz

file *.jpeg

exiftool *.jpeg

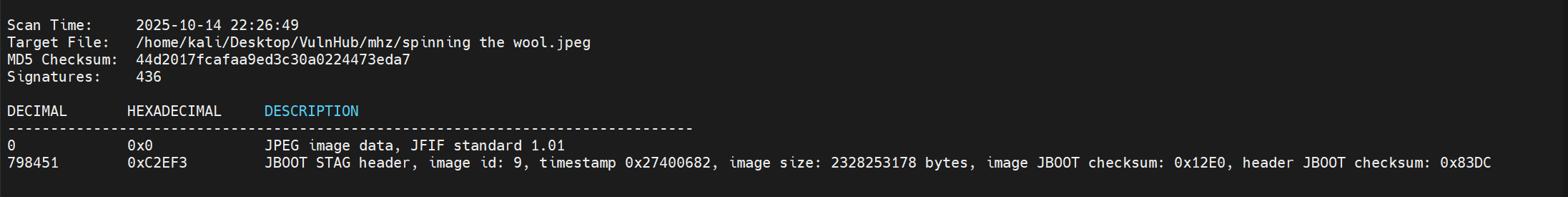

binwalk *.jpeg

JBOOT 头详细信息解析

位置:798451 字节 (0xC2EF3)

内容:

image id: 9

timestamp: 0x27400682

image size: 2328253178 bytes (异常巨大≈2.3GB)

JBOOT checksums

这里没有弄出来。换一个工具。

steghide

https://www.kali.org/tools/steghide/

steghide info <file>

用法演示:

将secret.txt文件隐藏到text.jpg中:

#steghide embed -cf test.jpg -ef secret.txt -p 123456

从text.jpg解出secret.txt:

#steghide extract -sf test.jpg -p 123456

成功拿到另一个用户的凭据,然后切换到该用户。

发现该用户可以以root权限运行任何命令。

直接

/bin/bash

# or

sudo su